▲南韓首爾梨泰院10月29日發生慘案,現場救護車鳴笛聲四起。(圖/路透)

記者羅翊宬/編譯

南韓首爾梨泰院10月29日晚間爆發踩踏悲劇,最終導致158人死亡,成為民眾心中難以撫癒的傷痛。豈料,該事件卻反遭北韓(朝鮮)情報單位惡意濫用,成為打資訊戰的媒介,來自北韓的網軍部隊透過偽造南韓政府調查公文的方式,散播惡意程式。

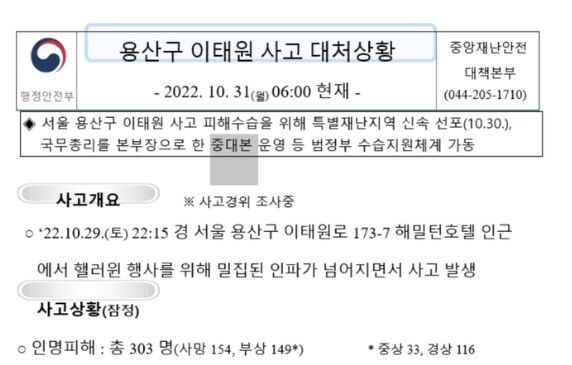

根據《韓聯社》,Google的威脅分析小組(TAG)今(8)日在官方網站上公開一份報告,內文指出來自北韓的網路駭客組織「APT37」在一個標題為「龍山區梨泰院事故應對狀況-2022.10.31(周日)06:00現在」的Word檔案內植入惡意程式,並將該檔案到處散播。

該份檔案文件模仿自南韓中央災難安全對策本部的報告樣本,內文詳細記載梨泰院踩踏慘劇的案發經過、傷亡數據、政府應對措施等。

Google威脅分析小組表示,「該份文件檔案提到2022年10月29日在首爾梨泰院發生的踩踏悲劇,濫用一般社會大眾對該起事故的廣泛關注。雖然仍未具體釐清APT37所散佈的惡意程式,但該組織過去經常散佈Dolphin、Blue Light等惡意程式。」

▲北韓駭客組織偽造南韓政府梨泰院事件調查報告公文,散播惡意程式。(圖/翻攝自TAG)

報導指出,ATP37過去經常以金城121、ScarCruft、Red eyes、Group 123等名字,透過資訊安全上的弱點,達到攻擊南韓國防領域關係人士或單位、脫北者團體的目的,該組織2018年曾散佈偽裝成Naver掃毒軟體的手機惡意程式,2019年更透過偽造南韓統一部解釋官方立場的電子郵件,散佈惡意程式。

隨著北韓因發展核武、導彈能力遭到國際施以經濟制裁,為了確保收入來源,北韓駭客組織持續進行非法的網路行動。為此,南韓政府8日上午特別向國內企業發佈警告,表示徵才時需要加強警戒,提防假冒國籍、偽裝身份的北韓勞工。

南韓政府警告,「北韓IT產業技術人才滯留海外各地,他們假冒成其他國籍、偽造身份,從全球IT領域的企業謀求工作,每年賺取數億美元的外匯收入。對於北韓賺取外匯而言,他們所佔的比重愈來愈重要。」

南韓政府認為,這些北韓IT產業人才可能隸屬於北韓軍需工業部、國防省等聯合國安理會的對北韓制裁對象名單,他們須將賺取的收入上繳給所屬單位,以供北韓研發核武與導彈。

讀者迴響