▲微軟總裁史密斯表示,政府應該嚴格管控網路武器。(圖/達志影像/美聯社)

國際中心/綜合報導

3.0變種版本WannaCry也開始發動攻擊,而微軟方面公開證實,政府經常要求應在軟件中置入「後門」,以便他們讀取比如恐怖分子之間的通信等內容,藉由這次網路攻擊,警誡各國政府不要囤積攻擊武器。本來得花數百萬美元才能得到同樣的宣傳效果,WannaCry給微軟賺到了!

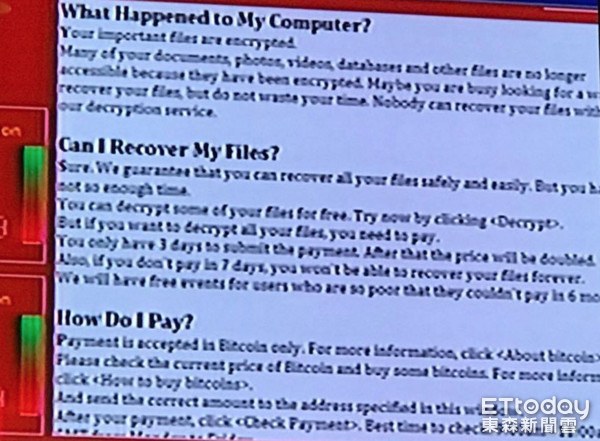

▲微軟怪美政府「私藏漏洞訊息」 勒索病毒肆虐「才剛開始」。(圖/取自網路)

微軟法律總顧問布拉德•史密斯(Brad Smith)在一篇博客文章中抨擊,「全球各國政府都應該把這次網路攻擊視為一記警訊!」

由於事態極嚴重的關係,被攻擊操作系統的所有者微軟(Microsoft)較早前就罕見地為已終止支援3年的Windows XP緊急發佈一個安全更新,以防更多用該舊系統的裝置會中招;Windows 7跟8用戶也都可以通過保持更新來保護自己。

互聯網使黑客更易於掃描電腦,同時也使用戶更容易保衛自己——企業至少能針對任何已知漏洞給電腦打上補丁。

▲WannaCry肆虐全球,微軟釋出更新。(圖/取自網路)

本來得花數百萬美元才能得到同樣有效的宣傳,WannaCry給微軟提供了一次免費宣傳,說服仍在使用舊版Windows系統的用戶為了安全更新電腦。

實際上,政府經常要求,應在軟件中置入「後門」,以便他們讀取比如恐怖分子之間的通信等內容;但是,除非他們能保證這種技術的安全,並且不會洩露,否則這也將導致其他人用它胡作非為。

當醫院的手術被取消、醫療掃描儀出現故障時,所有政府都不得不捫心自問,自己是不是可以在毫無風險的情況下打擊別人,但公民已經開始承受附帶損害了。

▲美國國安局(NSA)。(圖/達志影像/美聯社)

微軟在其聲明中首次公開證實了安全分析師和情報官員只會私下吐露的說法,黑客用來散播「WannaCry」病毒的技術,是最初由美國國家安全局(NSA)開發的,後來又被人從該局竊走。

史密斯表示,「這次攻擊是又一個例子,證明了為何政府囤積軟體漏洞是多麼嚴重的問題」,並指出應該參考《日內瓦數字公約》(Digital Geneva Convention)二月時提出的建議,政府應向供應商報告漏洞,而不應儲存、銷售或利用這些漏洞。

讀者迴響