▲北韓駭客組織的攻擊手法逐漸升級,且滲透至一般南韓民眾。(示意圖/達志影像/美聯社)

記者羅翊宬/編譯

北韓(朝鮮)幕後操控的駭客組織近來駭入南韓一般民眾的手機、電腦與通訊軟體,甚至利用人工智慧(AI)技術精準鎖定目標,執行具破壞性的網路攻擊,不僅竊取個資,還能遠端控制受害者裝置,刪除照片、文件與聯絡人,甚至透過Google定位與網路攝影鏡頭掌握行蹤,顯示北韓駭客攻擊手法已全面升級。

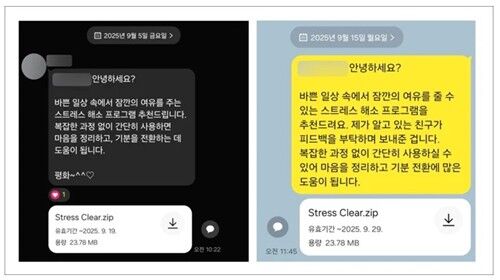

根據《韓聯社》,資安公司Genians Security透過報告分析北韓駭客組織受害案例,今年9月南韓一名脫北者青少年專任心理諮商師的Android手機突遭遠端初始化,導致重要資料全數遺失。駭客隨後利用其被盜的通訊軟體KakaoTalk帳號,假冒本人向脫北者青少年禹相關人士散發名為「紓壓程式」的惡意檔案。

僅10天後,另一名北韓人權運動家也遭遇相同攻擊,其KakaoTalk帳號被用來向36名親友同步傳送惡意程式。

▲北韓駭客組織透過受害者手機,在通訊軟體KakaoTalk向其他人發送惡意程式。(圖/翻攝自Genians Security)

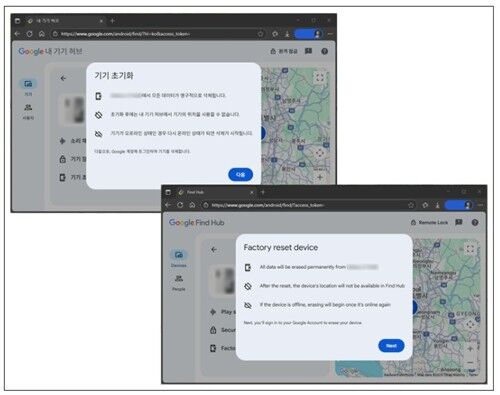

調查顯示,這些駭客多以「國稅廳名義」發送釣魚郵件,誘使受害者開啟夾帶惡意壓縮檔案的郵件,從而入侵系統。成功滲透後,駭客會長期潛伏在手機與電腦,盜取Google帳號與電郵資料,再趁受害者外出時,利用「Find Hub」(尋找我的裝置)等裝置管理功能執行遠端初始化命令,使手機瞬間淪為「磚頭機」。

更令人震驚的是,北韓駭客疑似透過受感染的網路攝影鏡頭,觀察受害者是否在家或辦公室,再選定時機發動攻擊。部分遭駭裝置甚至在啟用錄影功能時,LED燈號並未亮起,導致受害者毫無察覺。

Genians Security警告,這是首次發現北韓駭客將「裝置初始化」與「社交工程式攻擊」結合的複合型手法,證明北韓的網路攻擊策略已升級至干擾現實生活的破壞階段。

▲北韓駭客組織透過Google地圖定位尋找裝置,並向受害者手機執行「初始化」指令。(圖/翻攝自Genians Security)

此外,另一份業界報告指出,近年AI技術迅速進步,也讓北韓駭客的行動更具隱蔽性與精準性。美國AI公司Anthropic今年8月揭露,北韓駭客組織利用生成式AI製作假身份與履歷,偽裝成海外IT從業者參與求職面試,以繞過國際制裁並為金氏政權創造外匯收入。

Genians Security也發現,駭客集團「Kimsuky」曾利用AI合成的深偽圖像(Deepfake)向南韓軍方等相關機構發動針對性網釣攻擊(Spear Phishing)。

專家警告,AI的濫用使駭客幾乎能即時發動攻擊,而防禦方仍需花上數週甚至數月才能修補漏洞。AI Spera公司代表姜炳卓(音譯)直言,「攻擊者能立刻出手,但防禦者往往下一個月才補上漏洞」,認為若資安文化不徹底改變,南韓社會將愈難抵禦來自北韓的網路威脅。

讀者迴響